Wir haben kürzlich einen Blogpost über Telekopye veröffentlicht, einen Telegram-Bot, der Cyberkriminellen hilft, Menschen auf Online-Marktplätzen zu betrügen. Telekopye kann Phishing-Webseiten, E-Mails, SMS-Nachrichten und mehr erstellen.

Im ersten Teil haben wir über technische Details von Telekopye geschrieben und die hierarchische Struktur seiner operativen Gruppen angedeutet. In diesem zweiten Teil konzentrieren wir uns auf das, was wir über die Neandertaler erfahren konnten, die Betrüger, die Telekopye betreiben, ihren internen Onboarding-Prozess, verschiedene Tricks, die die Neandertaler anwenden, und vieles mehr.

Die wichtigsten Punkte in diesem Blogpost:

- Wie angehende Neandertaler Telekopye-Gruppen beitreten.

- Detaillierter Einblick in die gesamte Betrugsoperation aus der Sicht der Neandertaler.

- Analyse der Betrugsszenarien und was jeder Neandertaler tun muss, um erfolgreich zu sein.

- Die Werkzeuge, die von erfahrenen Neandertalern verwendet werden.

- Einblicke in die Tricks, die die Neandertaler anwenden, um ihre Opfer zu ködern.

- Highlights aus einem Interview mit einem der Telekopye-Administratoren.

Überblick

Vor kurzem haben wir eine Analyse von Telekopye veröffentlicht; in diesem Blogpost konzentrieren wir uns auf die Taktiken und den Modus Operandi der Neandertaler. Unsere Informationen stammen aus drei Hauptquellen:

- dem Quellcode des Bots selbst,

- der Analyse von Gesprächen der Neandertaler in Betrüger-Chatgruppen, die wir infiltriert haben, und

- unsere Analyse der internen Dokumentation der Neandertaler - eine Sammlung von Dokumenten, Grafiken, Bildern und mehr -, die sie als ihre eigene persönliche Wissenssammlung verwenden. Diese Informationen werden Neuankömmlingen zur Verfügung gestellt, um ihnen die Einarbeitung zu erleichtern.

Wir möchten uns auch bei Flare bedanken, die uns bei unserer Recherche geholfen haben.

Beitritt zu einer Gruppe

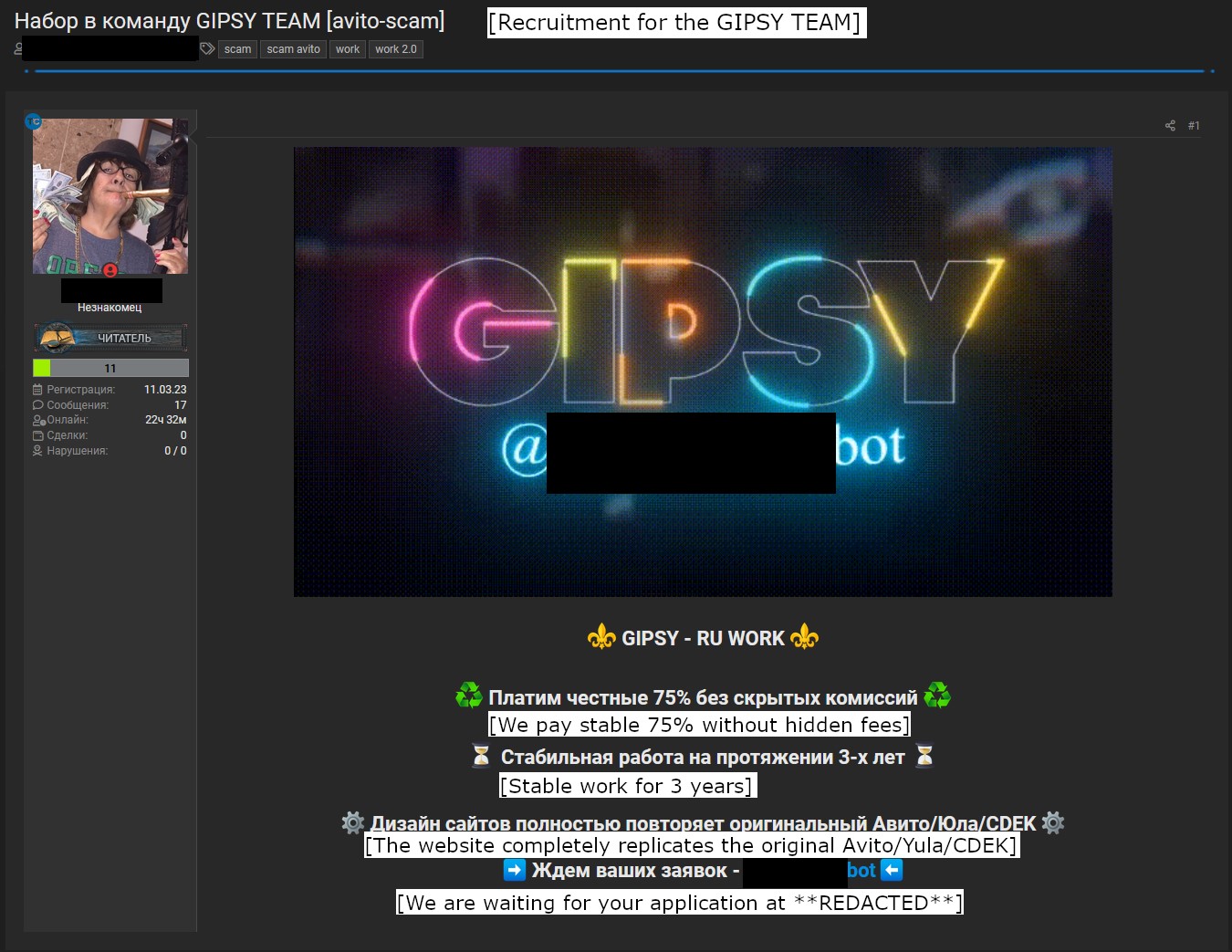

Telekopye-Gruppen rekrutieren neue Neandertaler über Anzeigen in vielen verschiedenen Kanälen, einschließlich Untergrundforen. In diesen Anzeigen wird das Ziel klar angegeben: die Benutzer von Online-Marktplätzen zu betrügen, wie in Abbildung 1 zu sehen ist.

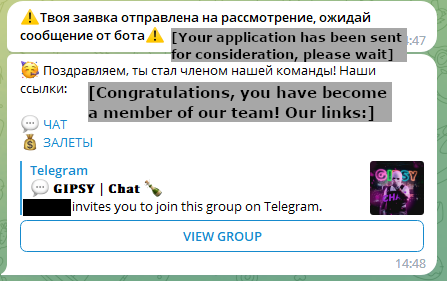

Angehende Neandertaler müssen eine Bewerbung ausfüllen und dabei grundlegende Fragen beantworten, z. B. wo sie von der Gruppe erfahren haben und welche Erfahrungen sie in diesem "Arbeitsbereich" haben. Wenn sie von den bestehenden Gruppenmitgliedern mit einer ausreichend hohen Rolle akzeptiert werden, können die neuen Neandertaler Telekopye in vollem Umfang nutzen. Darüber hinaus muss jeder Neandertaler zwei Kanälen beitreten: einem Gruppenchat, in dem Neandertaler kommunizieren und in dem Regeln und Handbücher aufbewahrt werden, und einem separaten Kanal, in dem Transaktionsprotokolle aufbewahrt werden. Das Verfahren ist in Abbildung 2 dargestellt.

Arten von Betrug

Es gibt drei Hauptbetrugsszenarien:

1. Verkäufer, intern als 1.0 bezeichnet.

2. Käufer, intern als 2.0. bezeichnet.

3. Rückerstattung.

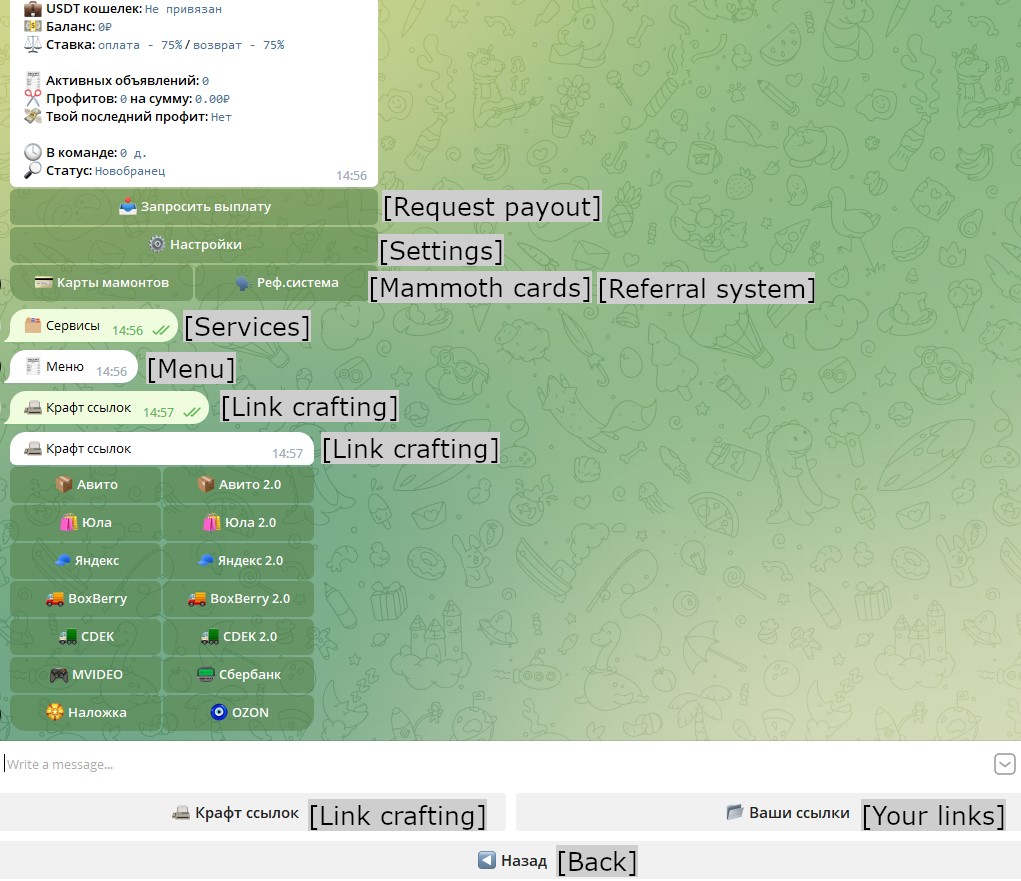

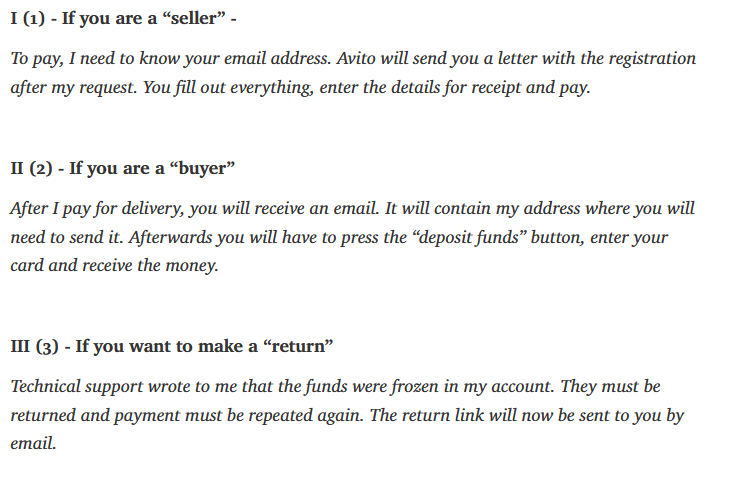

Abbildung 3 zeigt den "Baukasten" für die ersten beiden Betrugsszenarien, wobei Spalte 1 unten für Verkäuferbetrug (1.0) steht. Das Rückerstattungsbetrugsszenario ist dann mit jedem einzelnen Betrugsszenario verknüpft. Diese Betrugsarten werden in den folgenden Unterabschnitten beschrieben.

Verkäufer-Betrug

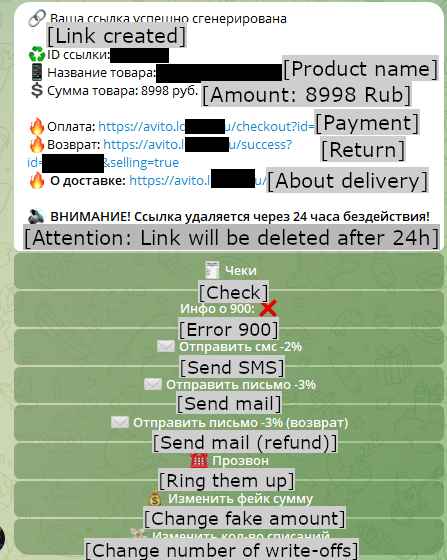

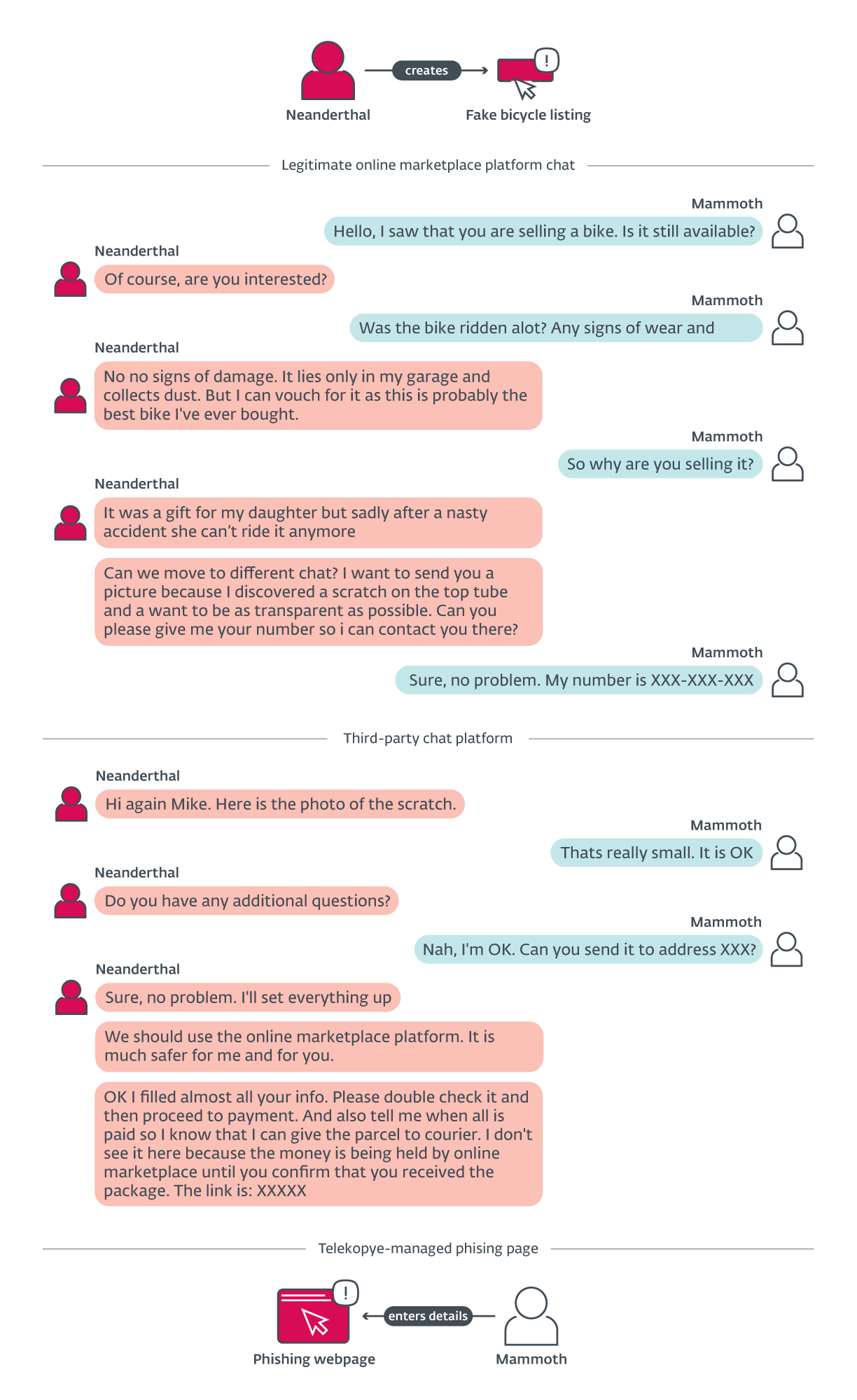

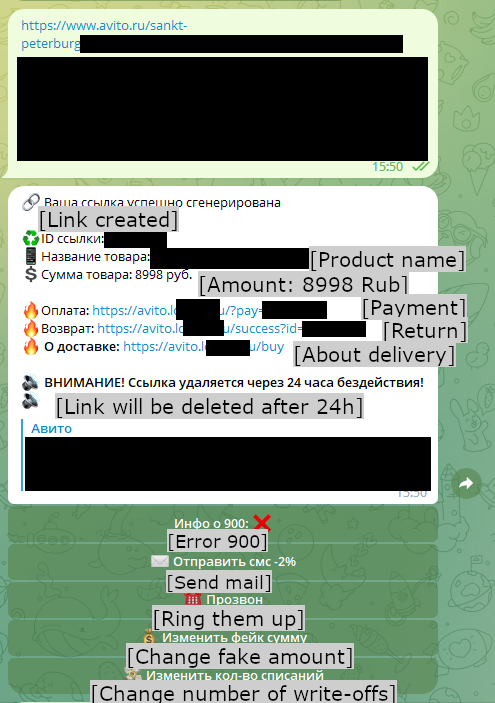

In diesem Szenario geben sich Neandertaler als Verkäufer aus und versuchen, ahnungslose Opfer ("Mammuts") zum Kauf eines nicht existierenden Gegenstands zu verleiten. Wenn ein Mammut Interesse an dem Gegenstand zeigt, überredet der Neandertaler das Mammut, online und nicht persönlich vor Ort zu bezahlen. Wenn das Mammut zustimmt, gibt der Neandertaler einen Link zu einer von Telekopye bereitgestellten Phishing-Website ein, die sorgfältig so gestaltet ist, dass sie der Zahlungsseite des legitimen Online-Marktplatzes, auf dem der vermeintliche Artikel angeboten wird, ähnelt. Im Gegensatz zur seriösen Webseite werden auf dieser Seite jedoch ein Online-Banking-Login, Kreditkartendaten (manchmal auch der Kontostand) oder andere sensible Informationen abgefragt. Wenn das Mammut diese Daten eingibt, werden sie von der Phishing-Website automatisch gestohlen. Interessanterweise stehen diese Daten nicht dem Neandertaler zur Verfügung, der den Artikel zum Verkauf anbietet, sondern werden von anderen Neandertalern verarbeitet. Abbildung 4 zeigt das Telekopye-Menü mit bereits erstellten Phishing-Links und Abbildung 5 demonstriert die Kommunikation während dieses Betrugsszenarios.

Käufer-Betrug

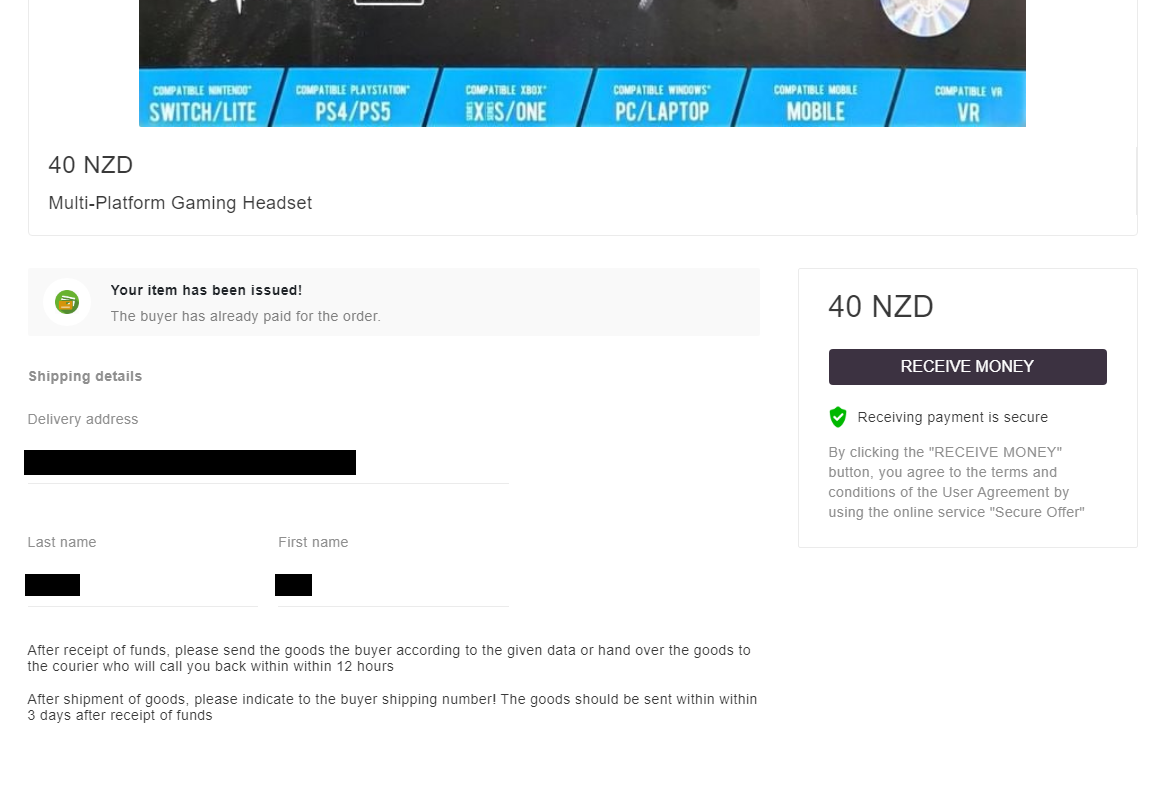

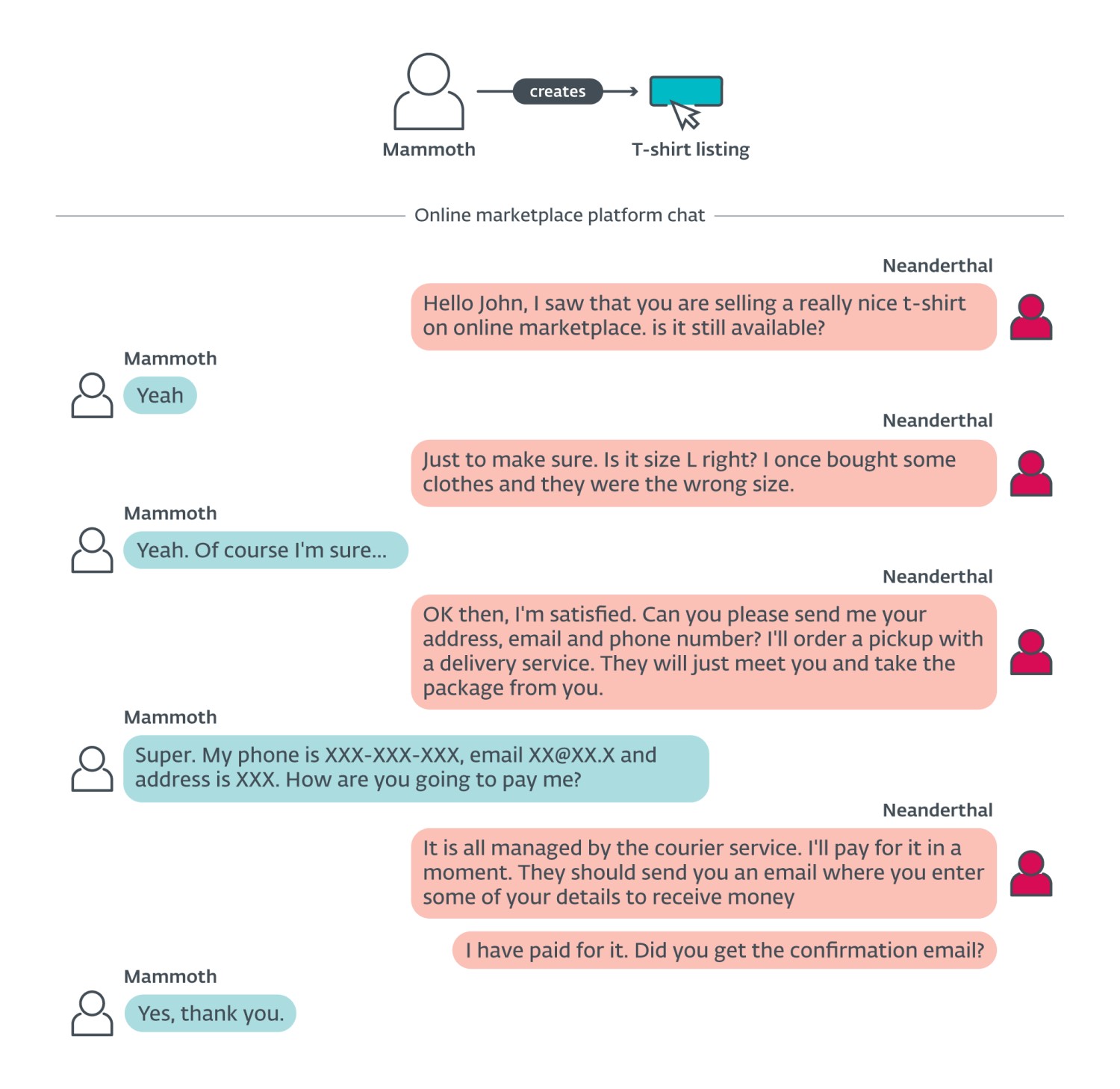

In diesem Szenario geben sich Neandertaler als Käufer aus und suchen nach einem Mammut als Ziel. Sie zeigen Interesse an dem Artikel, den ein Mammut verkauft, und behaupten, sie hätten bereits über die Plattform bezahlt. Die Neandertaler schicken den Mammuts E-Mail- oder SMS-Nachrichten (die über Telekopye erstellt werden) mit einem Link zu einer sorgfältig gestalteten Phishing-Website (die ebenfalls über Telekopye erstellt wird; siehe Abbildung 6) und behaupten, das Mammut müsse diesen Link anklicken, um sein Geld von der Plattform zu erhalten. Der Rest des Szenarios ist dem Verkäufer-Betrug sehr ähnlich, mit leichten Abweichungen während des Gesprächs (siehe Abbildung 7).

Erstattungsbetrug

In diesem Szenario schaffen die Neandertaler eine Situation, in der das Mammut eine Rückerstattung erwartet, und senden ihm dann eine Phishing-E-Mail mit einem Link zur Phishing-Website, die wiederum demselben Zweck dient. Die Neandertaler schicken solche E-Mails entweder an Mammuts, die sie vorher nicht kontaktiert haben, und rechnen damit, dass sie gierig werden und versuchen, diese "Rückerstattung" zu bekommen, oder sie kombinieren es mit dem Szenario des Verkäuferbetrugs - wenn Mammuts sich beschweren, dass sie ihre Waren nicht erhalten haben, schicken die Neandertaler ihnen Rückerstattungs-Phishing-E-Mails, um sie ein zweites Mal zu betrügen.

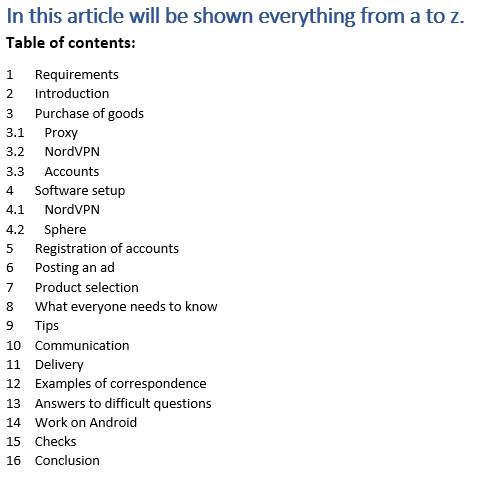

Modus operandi

Nachdem wir nun die verschiedenen Betrugsszenarien beschrieben haben, wollen wir uns ansehen, welches Wissen die Neandertaler im Laufe der Jahre ihrer Tätigkeit gesammelt haben. Ihre interne Dokumentation besteht aus Bildern, Diagrammen, kurzen Anleitungen und sogar komplexen Dokumenten - das Inhaltsverzeichnis eines solchen Dokuments ist in Abbildung 8 dargestellt.

Wir haben auch festgestellt, dass es zwei Arten von Neandertalern gibt. Die eine Art schreibt jedes mögliche Mammut an, die andere ist viel wählerischer, wenn es darum geht, ein potenzielles Mammut zu finden. Zwischen den beiden gibt es eine gewisse Rivalität, da die vorsichtigere Sorte argumentiert, dass das "rücksichtslose" Verhalten der weniger vorsichtigen Betrüger zwar etwas mehr Gewinn bringt, aber auch viel mehr Aufmerksamkeit in der Öffentlichkeit erzeugt.

Vorbereitung

Die Vorbereitungen für einen Betrug unterscheiden sich je nach dem gewählten Szenario. Für das Szenario des Verkäuferbetrugs wird den Neandertalern empfohlen, zusätzliche Fotos des Artikels vorzubereiten, um bereit zu sein, wenn die Mammuts nach weiteren Details fragen. Wenn Neandertaler Bilder verwenden, die sie online heruntergeladen haben, sollten sie diese bearbeiten, um die Bildsuche zu erschweren.

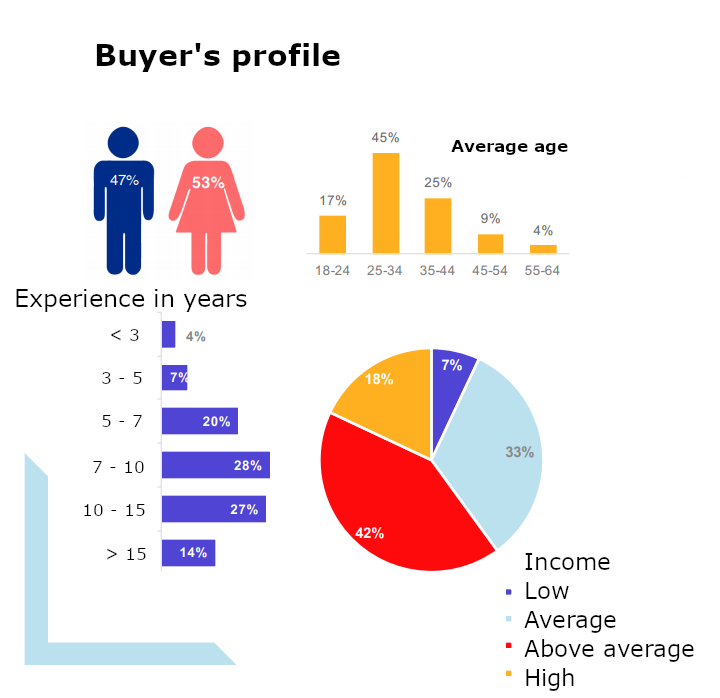

Für das Szenario des Käuferbetrugs besteht der wichtigste Teil der Vorbereitung eines Neandertalers darin, wie er das Mammut auswählt. Im Laufe der Jahre haben die Neandertaler Richtlinien entwickelt, die sie bei der Auswahl ihrer Zielpersonen befolgen - sie berücksichtigen das Geschlecht, das Alter, die Erfahrung auf Online-Marktplätzen, die Bewertung, die Rezensionen, die Anzahl der abgeschlossenen Geschäfte und viele weitere Indikatoren.

Marktforschung

In fast jeder Gruppe von Neandertalern finden wir Hinweise auf Handbücher mit Online-Marktforschung, aus denen die Neandertaler ihre Strategien und Schlussfolgerungen ziehen. Die Quelle dieser Forschung ist meist eine Studie aus dem Jahr 2017 von Avito und der Agentur Data Insight. Abbildung 9 veranschaulicht die Ergebnisse einer solchen Untersuchung und zeigt Diagramme zur Verteilung von Geschlecht, Alter, Erfahrung und Einkommen auf einem bestimmten Online-Marktplatz.

Beim Szenario des Käuferbetrugs wählen die Neandertaler ihre Ziele auf der Grundlage der Art der zu verkaufenden Artikel aus. Einige Gruppen meiden zum Beispiel Elektronikartikel vollständig. Andererseits sind mobile Geräte für andere Gruppen eine geschätzte Kategorie. Auch der Preis des Gegenstands ist wichtig - ist er zu hoch, werden die Neandertaler solche Mammuts nicht ins Visier nehmen, da sie glauben, dass die Wachsamkeit der Mammuts standardmäßig viel höher ist. In den Handbüchern wird empfohlen, dass Neandertaler im Szenario "Käuferbetrug" Gegenstände mit einem Preis zwischen 1.000 und 30.000 Rubel (9,50 € bis 290 €, Stand: 20. Oktober 2023) auswählen.

Der Standort des Mammuts ist ebenfalls wichtig. Die Neandertaler konzentrieren sich eher auf reichere Städte, wo sie mehr Angebote erwarten und Menschen, die ihre eigenen Finanzen nicht so genau im Auge behalten.

Schließlich ziehen die Betrüger auch den Tag des Monats in Betracht. Sie zielen auf die Tage ab, an denen die Leute ihren Gehaltsscheck erhalten, da sie natürlich davon ausgehen, dass sie dann mehr Geld auf ihren Bankkonten haben.

Web-Scraping

Neandertaler nutzen Web Scraper, um schnell viele Online-Marktplatzangebote zu durchforsten und ein perfektes Mammut zu finden, das auf den Betrug hereinfällt; dies ist, wie wir bereits geschrieben haben, ein entscheidender erster Teil des Käufer-Betrugsszenarios.

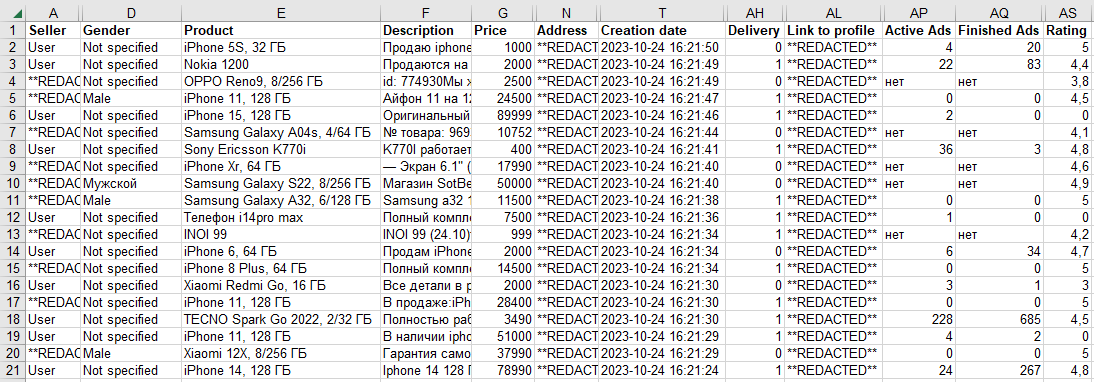

Uns ist nicht bekannt, dass Neandertaler benutzerdefinierte Web-Scraper implementiert haben, aber in ihrer Dokumentation werden einige davon als legitime Dienste angeboten. Neandertaler durchsuchen den anvisierten Marktplatz nach Inseraten, Artikeldetails und Benutzerinformationen, die in einer CSV- oder XML-Datei gespeichert werden. Sie verwenden die Ergebnisse dann, um schnell die richtigen Ziele zu finden. Ein Beispiel für eine solche Datei finden Sie in Abbildung 10.

Nutzerbewertungen und -erfahrungen sind für Neandertaler von besonderem Interesse, da sie diese Informationen nutzen, um Ziele zu meiden, bei denen sie den Betrug für wahrscheinlich halten.

Persönliche Übergabe vermeiden

Aus Sicherheitsgründen bevorzugen viele Mammuts sowohl die persönliche Bezahlung als auch die persönliche Übergabe der verkauften Waren. Das stellt für Neandertaler ein Problem dar, denn sie müssen Mammuts dazu überreden, einem Lieferdienst und einer Online-Zahlung zuzustimmen, damit sie sie auf die Phishing-Website leiten können. In der Regel behaupten sie, sie seien zu weit weg oder würden die Stadt für ein paar Tage auf Geschäftsreise verlassen. Gleichzeitig versuchen sie, sehr interessiert an dem Artikel auszusehen, um die Chancen zu erhöhen, dass das Mammut ihrem Vorschlag zustimmt.

Phishing-Webseiten-Links

Viele seriöse Online-Marktplätze verfügen über eine integrierte Chat-Funktion und eine Moderationsfunktion. Jemandem über einen solchen Chat einen Link zu schicken, ist in der Regel ein Warnsignal und kann sehr wohl zu einer Sperre führen. Neandertaler versuchen, dieses Hindernis zu überwinden, indem sie Mammuts überreden, ihre Unterhaltung auf einer anderen Chat-Plattform fortzusetzen, die weniger überwacht wird.

Ihre Argumente sind denen gegen eine persönliche Übergabe sehr ähnlich. Sie behaupten, dass sie ihr Haus verlassen müssen und von ihrem Mobiltelefon aus nicht auf den Chat zugreifen können, aber in der Lage sind, ihr Gespräch auf einer der Chat-Apps fortzusetzen.

Nach ihren eigenen Statistiken behaupten die Neandertaler, dass etwa 50 % der Mammuts einem Plattformwechsel zustimmen und 20 % von ihnen auf den Betrug hereinfallen werden. Daraus ergibt sich eine Erfolgsquote von insgesamt 10 %.

Eine weitere bevorzugte Methode ist die Zusendung der Links per E-Mail oder SMS. Telekopye ist in der Lage, schnell überzeugende Phishing-Nachrichten zu erstellen. Die Neandertaler wenden Tricks an (einige davon sind in Abbildung 11 dargestellt), um die E-Mail-Adressen oder Telefonnummern der Mammuts zu erfahren, um ihnen solche Nachrichten zu schicken. Der Vorteil dieses Ansatzes besteht darin, dass die Frage nach einer Telefonnummer oder E-Mail-Adresse wahrscheinlich weder beim Mammut noch bei der Chat-Plattform rote Fahnen auslöst und der Neandertaler das Mammut nicht überreden muss, auf eine andere Chat-Plattform zu wechseln.

Kommunikation

Telekopye setzt keine KI ein. Das mag überraschen, aber die Neandertaler glauben, dass ihr Ansatz besser ist und weniger wahrscheinlich von Überwachungsmechanismen entdeckt wird. Daher konzentriert sich der größte Teil der internen Dokumentation auf Kommunikationstechniken, um die besten Ergebnisse zu erzielen.

Das Vertrauen des Mammuts zu gewinnen, ist entscheidend für den Erfolg eines Betrugs. Neandertaler antworten oft absichtlich nicht sofort auf jede Nachricht, sondern warten (manchmal sogar ein paar Stunden), um den Anschein zu erwecken, dass sie mit dem normalen Alltagsleben beschäftigt sind. Apropos Zeit: Sie versuchen, sich an die Zeitzone des Mammuts anzupassen, um keinen Verdacht zu erregen.

Oft plaudern sie erst einmal, vielleicht erzählen sie sogar eine fingierte persönliche Geschichte. Der ganze Zweck ist, nach "Red Flags" Ausschau zu halten - Anzeichen, die dem Neandertaler verraten würden, dass das Mammut zu misstrauisch oder zu erfahren ist. Da Neandertaler auf Profit aus sind, wollen sie keine Zeit auf Mammuts verwenden, die die Falle schließlich entdecken.

Ein weiteres gutes Beispiel ist, dass Neandertaler, wenn sie das Szenario des Käuferbetrugs anwenden, den Mammuts versichern, dass sie den Gegenstand bereits bezahlt haben. In Verbindung mit der Gestaltung der Phishing-E-Mail, die eine schnelle Geldrückgabe verspricht, führt dies dazu, dass die Mammuts weniger wachsam sind.

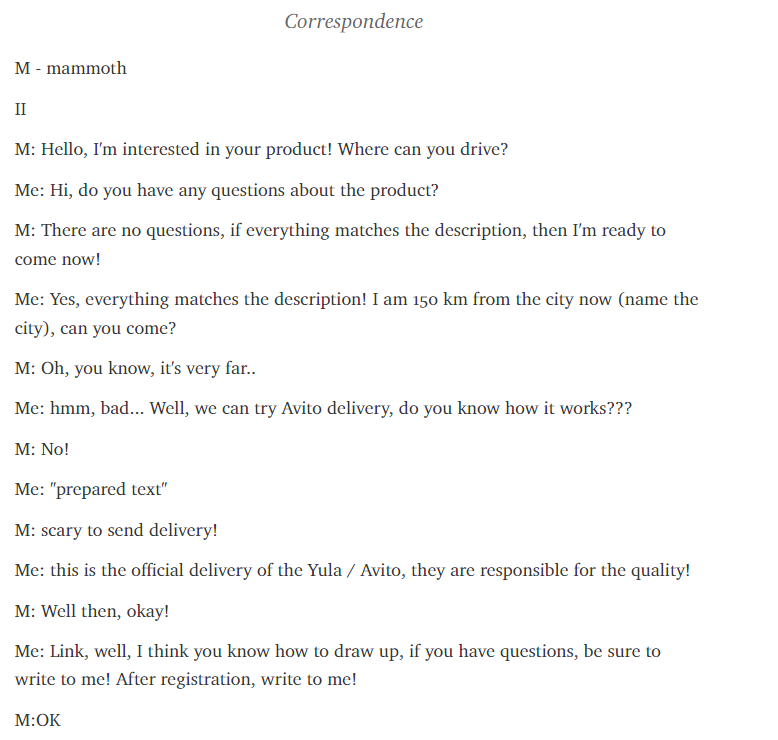

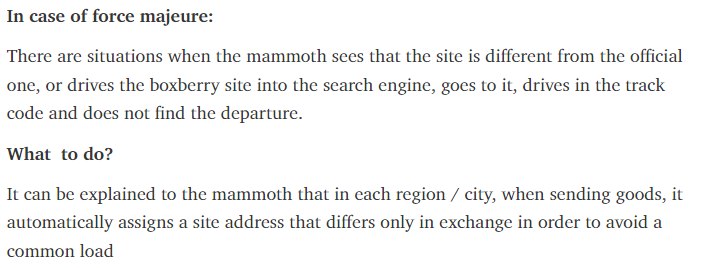

Erfahrene Neandertaler bieten Neulingen vollständige Unterhaltungen an, an denen sie sich orientieren können. Ein solches Beispiel ist in Abbildung 12 dargestellt.

Neandertaler tolerieren nur ein gewisses Maß an Widerstand von Mammuts - wenn sie der Meinung sind, dass der Betrug nicht erfolgreich sein wird, wechseln sie das Ziel. Wenn sie jedoch das Gefühl haben, fast gewonnen zu haben, sind sie sehr überzeugend. Ein perfektes Beispiel dafür ist ihre dokumentierte Vorgehensweise in Situationen, in denen sie erfolgreich die sensiblen Daten des Mammuts erbeuten, aber entweder die Bank die Transaktion blockiert oder nicht genügend Geldmittel vorhanden sind. In diesem Fall gehen die Neandertaler so weit, dass sie das Mammut bitten, die Karte eines Familienmitglieds zu benutzen oder sogar die Bank anzurufen und die Überweisung selbst zu genehmigen.

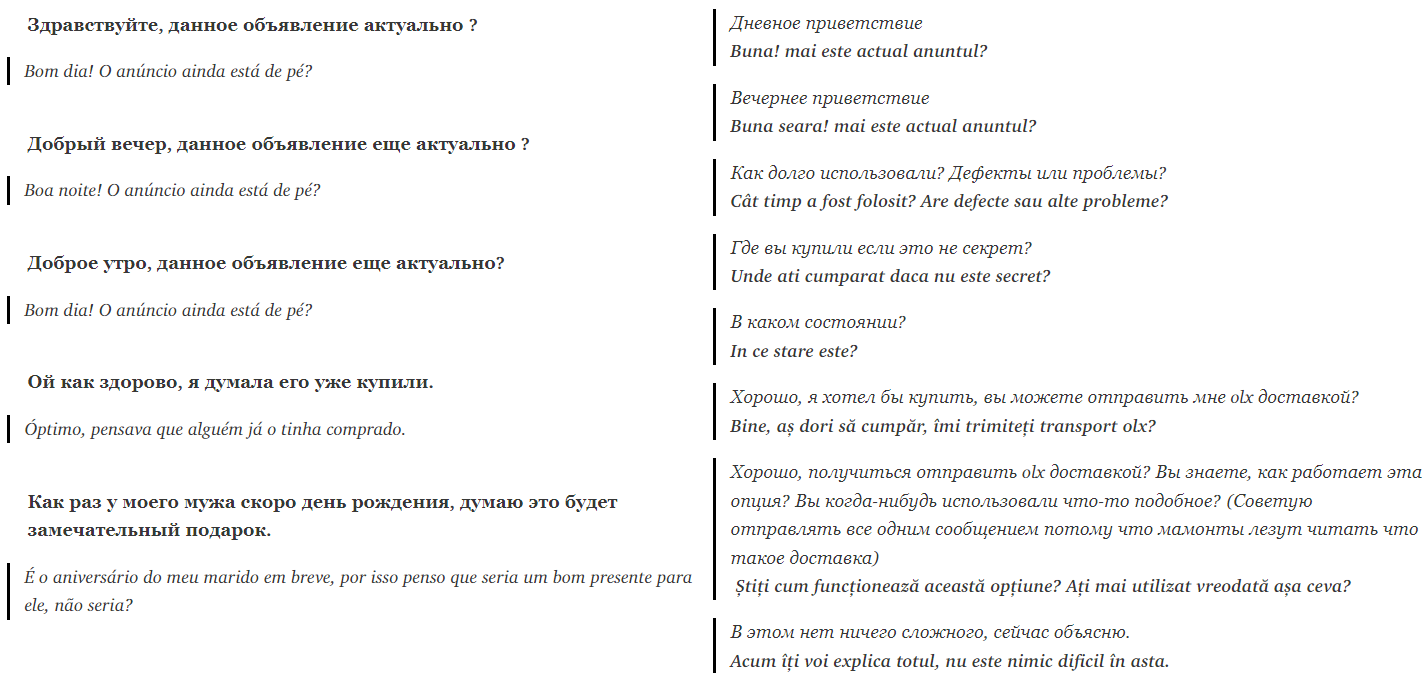

Neandertaler sind bereit, viele unerwartete Fragen über die Legitimität ihrer Anfragen zu beantworten (siehe Abbildung 13).

Übersetzung

Da diese Operation international auf Mammuts abzielt, müssen die Neandertaler die Illusion erwecken, dass sie die Sprache des Mammuts gut genug sprechen. Es kommt durchaus vor, dass russischsprachige Neandertaler Englisch oder Deutsch schreiben können. Interessanterweise konnten wir die Telegram-Nicknames vieler Neandertaler mit den Profilen von Sprachlernplattformen abgleichen. Diese Konten gaben in der Regel an, dass der Besitzer Russisch und Englisch spricht. Natürlich kann die Verbindung nur zufällig sein.

Viele Jahre lang benutzten Neandertaler Google Translate. Spätestens seit 2021 sind die Neandertaler zu anderen Übersetzern wie DeepL übergegangen, da diese ihrer Meinung nach den Kontext besser verstehen.

Neben der Verwendung von Übersetzern haben sie im Laufe der Jahre viele Übersetzungstabellen mit geprüften Übersetzungen gängiger Phrasen in mehrere Sprachen erstellt. Am häufigsten wird aus dem Russischen in europäische Sprachen übersetzt (siehe Abbildung 14). Neandertaler kopieren diese übersetzten Sätze einfach und fügen sie in den Chat mit dem Mammut ein.

Gruppenspezifische Merkmale

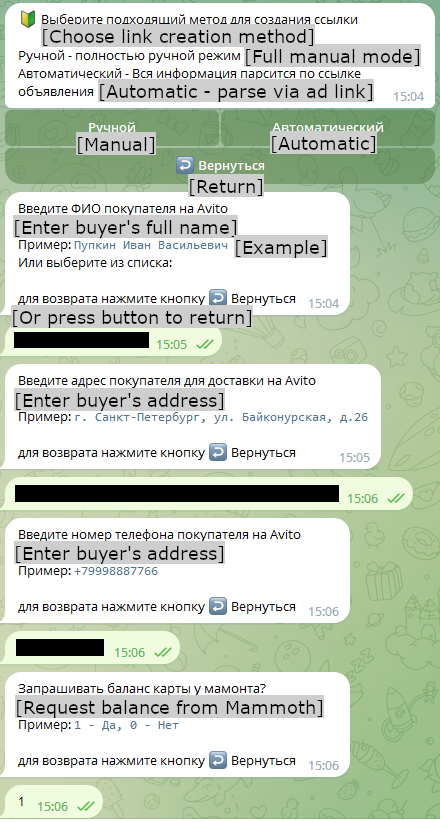

Wir sollten auch erwähnen, dass verschiedene Gruppen unterschiedliche (Support-)Level bei Telekopye haben. Wenn beispielsweise ein Phishing-Link erstellt wird (ein Ergebnis ist in Abbildung 15 zu sehen), werden den Neandertalern einer dieser Gruppen mehrere Fragen gestellt, die es ihnen ermöglichen, jede Phishing-Website bis zu einem gewissen Grad individuell anzupassen. Am interessantesten ist die Frage nach der manuellen/automatischen Erstellung von Phishing-Seiten. Bei der manuellen Erstellung muss der Neandertaler alle Informationen angeben, die zur Erstellung der Phishing-Website erforderlich sind. Für Neandertaler, die sich als Käufer ausgeben, dauert dies zwischen 10 und 15 Fragen (Abbildung 16).

Bei der automatischen Seitenerstellung muss der Neandertaler nur die URL des Artikels angeben, den er "kaufen" möchte, und fünf Fragen beantworten (z. B. den Namen und die Telefonnummer des Käufers). Telekopye liest dann alle Informationen von der Website ab und erstellt die Phishing-Website.

Anonymität und Umgehung

Neandertaler gehen davon aus, dass ihre Gruppen voller "Ratten" sind (z. B. Strafverfolgungsbehörden oder Forscher). Daher halten sie sich strikt an die Regeln, vor allem an das Verbot, nach Informationen zu suchen, die andere Mitglieder der Gruppe identifizieren könnten. Ein Verstoß gegen diese Regeln kann sehr wohl dazu führen, dass man aus der Gruppe ausgeschlossen wird. Die goldene Regel lautet: "Mehr arbeiten und weniger reden". Darüber hinaus werden sie ermutigt, VPNs, Proxys und TOR zu benutzen, um sicher zu sein. Neandertaler stellen Neulingen ausführliche Anleitungen zur Verfügung und führen sogar hitzige Diskussionen darüber, welche Programme oder Dienste sie verwenden sollten und warum, einschließlich der Browsereinstellungen. Einige Neandertaler verwenden sogar Orbot, eine TOR-Variante für Android.

Geld

Neandertaler müssen nicht nur ihre Identität und ihren Standort verbergen, sondern auch ihr Geld. Kryptowährungen sind natürlich die Antwort darauf. Wir konnten keine Rückschlüsse auf die Präferenz für einzelne Kryptowährungen ziehen.

Außerdem bevorzugen die Neandertaler Dienste, für die sie sich nur mit einer Handynummer anmelden können. Sie halten dies für den besten Ansatz, da es relativ einfach ist, eine SIM-Karte zu kaufen und dabei ihre Identität nicht preiszugeben.

Umgehung der automatischen Erkennung

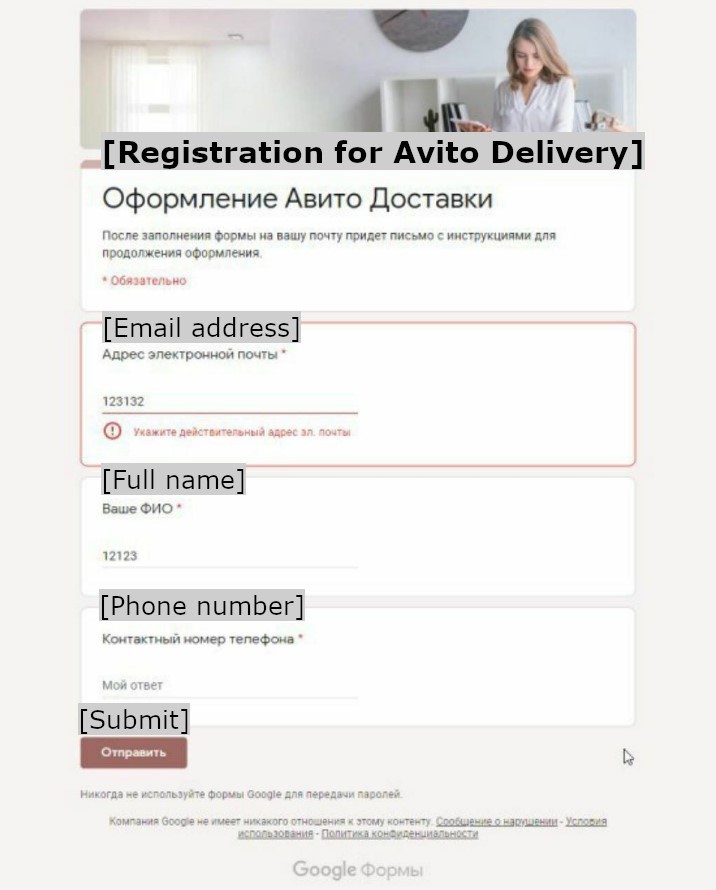

Betrügereien auf Online-Marktplätzen sind leider nichts Neues. Im Laufe der Jahre haben die Plattformen, die diese Dienste anbieten, eine Reihe von Techniken eingeführt, um Betrügern zu begegnen und die Sicherheit ihrer Kunden zu erhöhen. Die Neandertaler sind sich dessen bewusst und experimentieren weiterhin mit verschiedenen Ansätzen, um die Moderationsmaßnahmen der Plattformen zu umgehen. Ein früher (und ziemlich plumper) Versuch war die Verwendung von Google Forms, um persönliche Daten von Mammuts abzufragen (siehe Abbildung 17). In Anbetracht der Informationen, auf die sie es abgesehen hatten, bestand das Ziel darin, eine Möglichkeit zu finden, über einen anderen Kanal - E-Mail oder SMS - zu kommunizieren, bei dem keine strenge Moderation stattfinden würde.

Heutzutage versuchen fast alle Neandertaler, ihre Mammuts auf weniger überwachte, legale Chat-Plattformen zu verlagern. Die Neandertaler wählen diese, weil sie glauben, dass das Sperren von Konten dort mehr Zeit kostet. Außerdem ist das Versenden verschiedener Links über Chat-Plattformen eher gängige Praxis als verdächtiges Verhalten. Hinzu kommt, dass fast jeder Neuling mit solchen Anwendungen vertraut ist, so dass die Neandertaler nicht erklären müssen, wie sie funktionieren.

Obwohl sie diese Plattformen für viel sicherer halten, sind Neandertaler dennoch vorsichtig. Sie vermeiden es, zu viele Nachrichten in kurzer Zeit zu verschicken, und versuchen, die Nachrichten für verschiedene Mammuts zu personalisieren - Telekopye hilft ihnen dabei sehr.

Neue Territorien erkunden: Immobilienbetrug

Einige der Neandertaler-Gruppen erwähnen eine andere Art von Betrugsszenario - eines, das auf Immobilienmieter abzielt. Die Masche funktioniert folgendermaßen. In der Vorbereitungsphase schreiben die Neandertaler einen seriösen Wohnungseigentümer an, geben vor, sich für die Wohnung zu interessieren, und bitten um verschiedene Details, z. B. zusätzliche Bilder und die Art der Nachbarn, die die Wohnung hat. Die Neandertaler nehmen dann all diese Informationen und erstellen ihr eigenes Angebot auf einer anderen Website, in dem sie die Wohnung zur Miete anbieten. Dabei senken sie den erwarteten Marktpreis um etwa 20 %. Der Rest des Szenarios ist identisch mit dem Betrugsszenario des Verkäufers - der Neandertaler wartet auf ein Mammut, das Interesse zeigt, und leitet das Mammut an, eine Reservierungsgebühr über einen Link zu zahlen, der natürlich in Wirklichkeit auf eine Phishing-Website verweist.

Dank der Telemetrie von ESET haben wir herausgefunden, dass die in diesem Betrugsszenario verwendeten Phishing-Websites denen verdächtig ähnlich sind, die Telekopye für die Käufer- und Verkäuferszenarien erstellt. Dies und die Tatsache, dass der Betrug von Telekopye-Gruppen beworben wird, lässt uns vermuten, dass es eine Verbindung gibt. Wir haben jedoch weder eine Gruppe infiltriert, die sich auf dieses Szenario spezialisiert hat, noch haben wir eine Telekopye-Variante erhalten, die für dieses Szenario entwickelt wurde.

Befragung

Beim Durchstöbern verschiedener Handbücher, Gruppen und zusätzlicher Materialien fanden wir ein Interview mit einem Telekopye-Administrator, das Ende 2020 geführt wurde. Dies verhalf uns zu einem einzigartigen Einblick in die Gedankenwelt eines hochrangigen Neandertalers. Der interviewte Telekopye-Administrator leitete eine Telekopye-Gruppe, die sich auf die Ausbildung neuer Neandertaler spezialisierte.

An einer Stelle wird der Administrator gefragt, wie er die Zukunft dieser "Arbeit" sieht. Darauf antwortet er: "Betrug auf Online-Marktplätzen wird es immer geben. Es ist viel schwieriger [zu betrügen] als früher, dank der Verbotsrichtlinien auf verschiedenen Websites. Aber es ist einfach nicht möglich, sämtliches Phishing auf diesen Seiten zu unterbinden". Er sagt auch, dass er nicht mehr betrügt. Er hat es einfach satt und arbeitet jetzt nur noch als Administrator/Tutor, und das ist der Grund, warum seine Gruppe so einzigartig ist: "Ich habe keine Angst vor Mammuts. Jedes andere Mammut wird dich bedrohen, wenn sie merken, dass sie betrogen wurden. Anscheinend ist heutzutage jeder die Frau oder Freundin eines Innenministers", sagt der Administrator.

Auf die Frage, ob er darüber nachdenkt, ein neues Betrugsprojekt ins Leben zu rufen, antwortet er, dass er dafür keine Zeit hat. Er moderiert zwei Kanäle, hat ein aktives Leben, bildet sich viel fort und hat nur vier Stunden am Tag Zeit für sich selbst.

Er gesteht auch, dass er sich durchaus bewusst ist, dass diese Art von Arbeit nicht ehrlich ist, aber er findet eine typische Ausrede für sich: "... manche Leute werden ständig auf Links hereinfallen, und andere werden sie ständig löschen. Wer sich im Leben anstrengt, wird Erfolg haben.". Außerdem sagt er, wenn er Mitleid mit einem Mammut habe, frage er sich: "Warum betrüge ich sie überhaupt? Na ja... ich beklaue nur die Reichen (Anmerkung der Redaktion: Mammuts, die wahrscheinlich mindestens 200 Euro auf dem Konto haben), und wenn mein Gewissen so schwach wäre, würde ich als Zusteller arbeiten gehen".

Fazit

In diesem zweiten Teil, der Telekopye gewidmet ist, haben wir uns darauf konzentriert, was wir über Neandertaler gelernt haben. Da wir Zugang zu ihrer internen Kommunikation und ihrer Wissensdatenbank hatten, konnten wir nicht nur verschiedene Betrugsszenarien beschreiben, sondern vor allem einen einzigartigen Einblick in ihre Arbeitsweise und Denkweise geben.

Wir haben gezeigt, wie das Aufnahmeverfahren für Neuankömmlinge aussieht und wie Telekopye die Neandertaler bei ihrer täglichen Arbeit unterstützt. Darüber hinaus haben wir gezeigt, dass sie wahrscheinlich auch mit Immobilienbetrug experimentieren.

Betrügereien auf Online-Marktplätzen werden wahrscheinlich nicht verschwinden. Wie wir in der ersten Folge gezeigt haben, konnten wir Dutzende von Gruppen aufdecken, die Telekopye betreiben. Dennoch glauben wir, dass wir durch unseren einzigartigen Einblick in die Arbeitsweise der Betrüger eine Menge lernen können, um die Nutzer solcher Plattformen vor Schaden zu bewahren.

IoCs und eine Tabelle mit MITRE ATT&CK-Techniken wurden bereits im ersten Teil dieser Analyse bereitgestellt und sind unverändert, daher verweisen wir Sie auf diesen Artikel.

Wenn Sie Fragen zu unseren auf WeLiveSecurity veröffentlichten Analysen haben, kontaktieren Sie uns bitte unter threatintel@eset.com.

ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.